In Blue werden Benutzerberechtigungen individuell zugewiesen und können effizient über Benutzergruppen verwaltet werden. Dieses System ermöglicht es Projektadministratoren, Benutzer mit ähnlichen Rollen und Bedürfnissen zu gruppieren und dann benutzerdefinierte Berechtigungen für die gesamte Gruppe zuzuweisen. Es vereinfacht das Zugriffsmanagement, indem es die Definition von Rollen ermöglicht, die mit den spezifischen Funktionen und Zugriffsanforderungen verschiedener Teams oder Abteilungen innerhalb eines Projekts übereinstimmen.

Mit Blue können Sie:

- Gruppenbasierte Berechtigungen: Rollen erstellen, die für Benutzergruppen gelten, um konsistente Zugriffsrechte für Teammitglieder mit denselben Verantwortlichkeiten sicherzustellen.

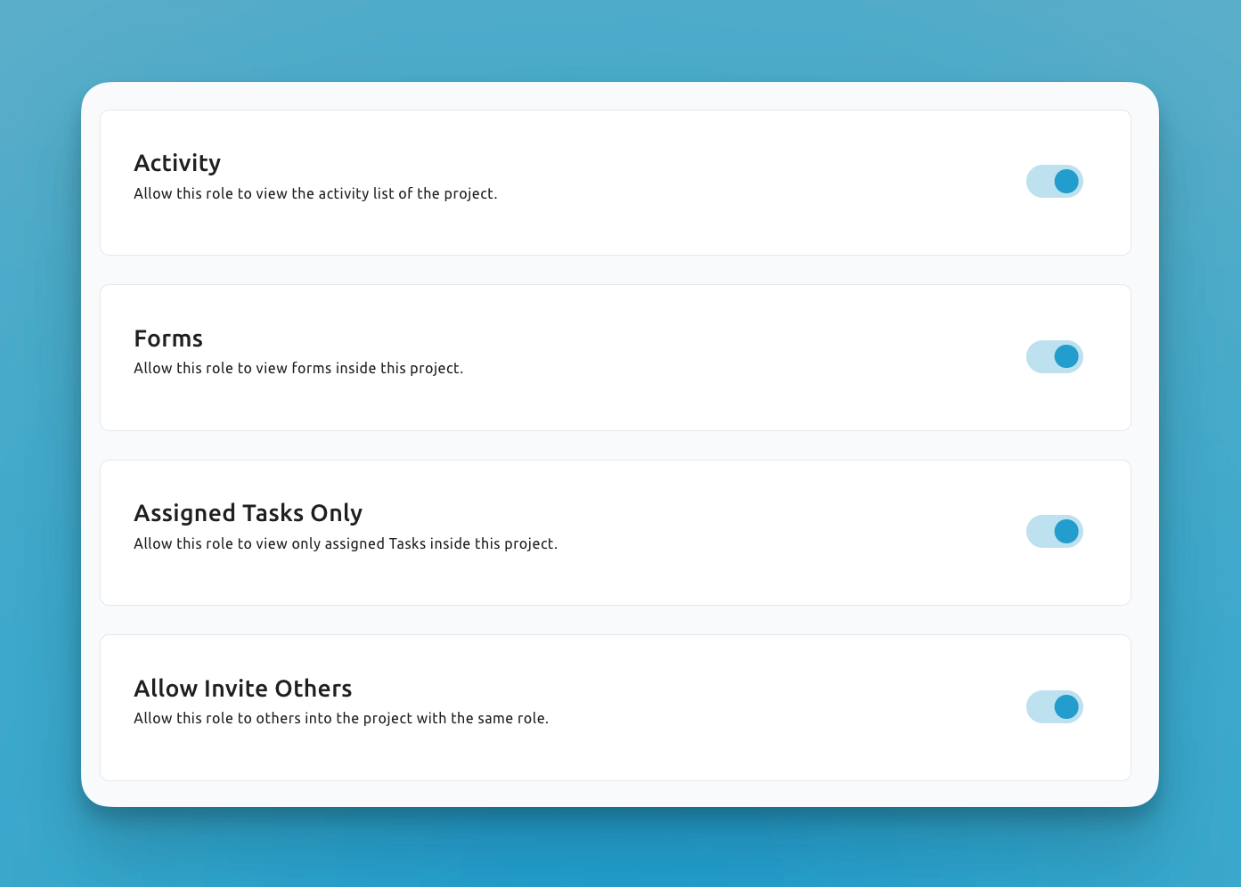

- Zugriff auf Aktivitäten und Formulare: Den Gruppen Zugriff auf Projektaktivitäten und Formulare steuern, um sensible Informationen zu schützen und die Gruppenanstrengungen auf relevante Aufgaben zu konzentrieren.

- Sichtbarkeit von Datensätzen: Festlegen, ob eine Gruppe nur Datensätze sehen kann, die ihr zugewiesen sind, um ihren Arbeitsablauf zu optimieren und den Fokus zu wahren.

- Tag-basierte Zugriffskontrolle: Zugriff auf Datensätze basierend auf ihren Tags gewähren oder einschränken, um eine granulare Inhaltsfilterung über traditionelle Berechtigungen hinaus zu ermöglichen.

- Einladungsfunktionen: Die Möglichkeit zuweisen, neue Benutzer zu Gruppen einzuladen, um das Teamerweiterung zu vereinfachen und die Kontrolle darüber zu behalten, wer Mitglieder zum Projekt hinzufügen kann.

Easily toggle features and functions on and off on a per-user group basis.

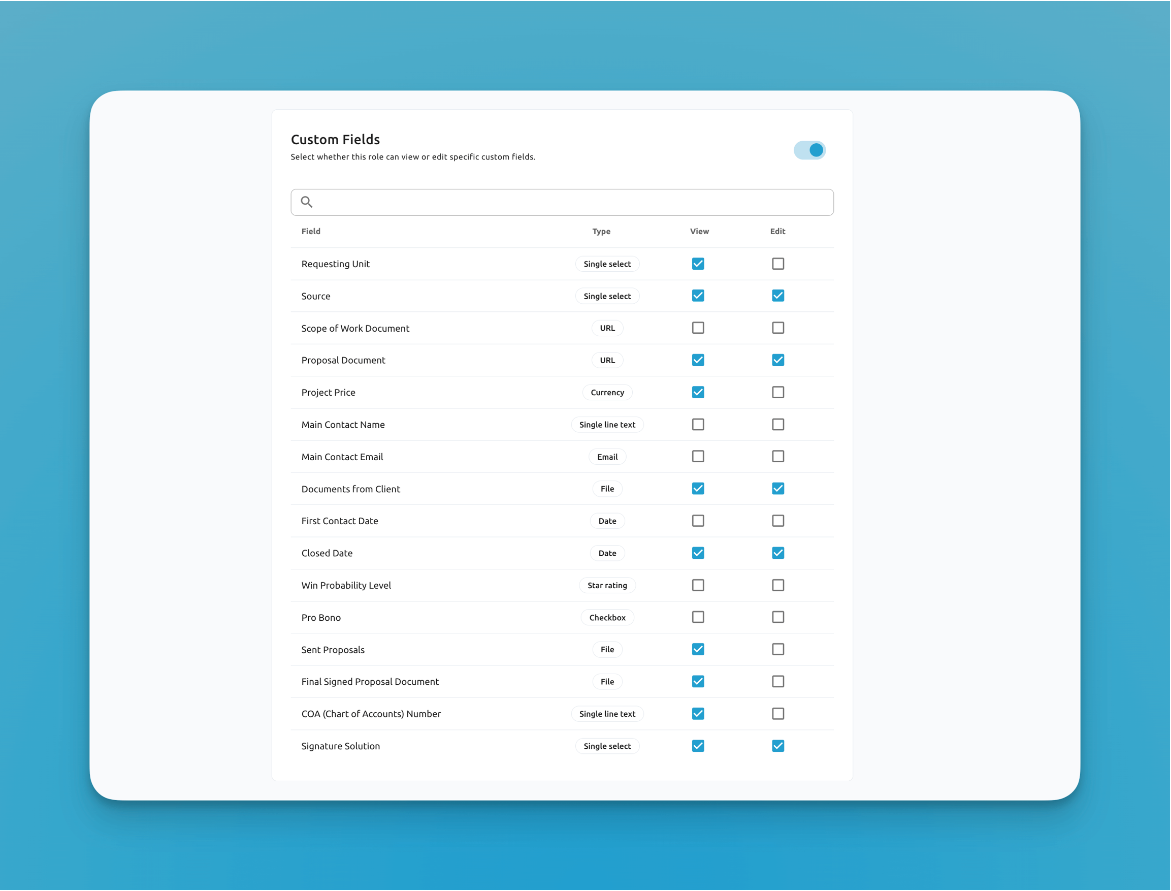

Zugriff auf benutzerdefinierte Felder

Standardmäßig sind benutzerdefinierte Felder für benutzerdefinierte Benutzerrollen nicht sichtbar, aber Sie können dies aktivieren.

Dies ist eine äußerst leistungsstarke Funktion von Blue, da sie den Zugriff auf Daten auf Spaltenebene ermöglicht. Sie können bestimmen, ob eine Rolle bestimmte benutzerdefinierte Felder anzeigen oder bearbeiten kann, was entscheidend für die Aufrechterhaltung der Datenintegrität und -relevanz ist. Dies kann von URL-Links zu Dokumenten, Designs oder Zeitdauern reichen.

Sie haben granulare Kontrollen über jedes benutzerdefinierte Feld in Ihrem Projekt.

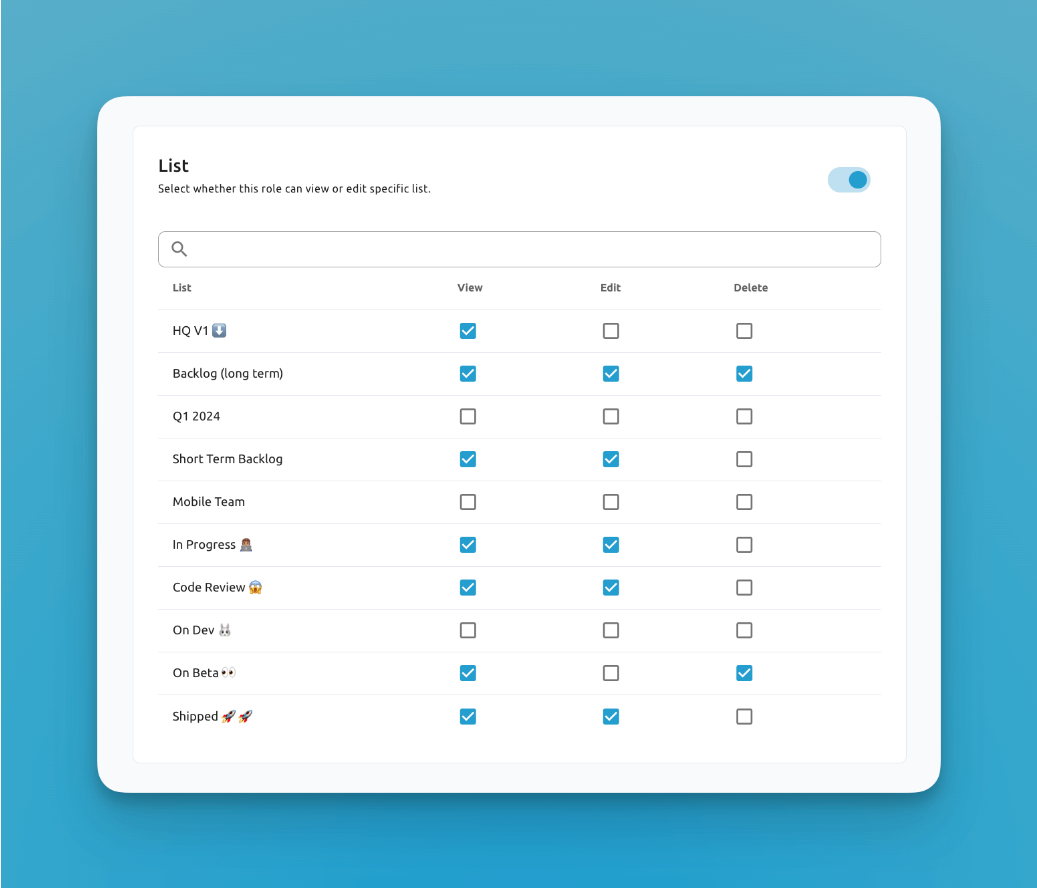

Listenverwaltung

Weisen Sie spezifische Berechtigungen für jede Liste innerhalb des Projekts zu, wie z. B. Anzeigen, Bearbeiten oder Löschen. Diese Granularität ermöglicht es Ihnen, Rollen genau so anzupassen, dass sie die Interaktionen mit verschiedenen Listen verwalten, und den Zugriff mit den einzigartigen Anforderungen jeder Projektphase in Einklang bringen.

Tag-basierte Berechtigungen

Steuern Sie den Zugriff auf Datensätze basierend auf ihren Tags und bieten Sie eine weitere Ebene der granularen Berechtigungsverwaltung. Tag-basierte Berechtigungen ermöglichen es Ihnen, festzulegen, welche Datensätze Benutzer basierend auf den Tags, die diesen Datensätzen zugewiesen sind, anzeigen und mit ihnen interagieren können.

Mit tag-basierten Berechtigungen können Sie:

- Bestimmte Tags zulassen: Nur Zugriff auf Datensätze gewähren, die bestimmte Tags zugewiesen haben

- Bestimmte Tags verweigern: Den Zugriff auf Datensätze mit bestimmten Tags einschränken, selbst wenn andere Berechtigungen den Zugriff erlauben würden

- Flexible Konfiguration: Entweder erlaubte Tags oder verweigerte Tags auswählen, um das benötigte Zugriffsmodell zu erstellen

- Dynamische Filterung: Datensätze werden automatisch basierend auf den Tag-Berechtigungen ohne Benutzerintervention gefiltert

Wie Tag-Berechtigungen funktionieren

Wenn tag-basierte Berechtigungen für eine Rolle aktiviert sind, können Sie einen von zwei Ansätzen wählen:

- Erlaubte Tags: Benutzer können nur Datensätze sehen, die mindestens eines der angegebenen erlaubten Tags haben

- Verweigerte Tags: Benutzer können alle Datensätze sehen, außer diejenigen, die eines der angegebenen verweigerten Tags haben

Beispiele:

Ansatz mit erlaubten Tags:

- Erlaubte Tags festlegen: "Marketing", "Vertrieb"

- Benutzer sehen nur Datensätze, die mit "Marketing" oder "Vertrieb" (oder beiden) gekennzeichnet sind

- Alle anderen Datensätze werden ausgeblendet

Ansatz mit verweigerten Tags:

- Verweigerte Tags festlegen: "Vertraulich", "Intern"

- Benutzer sehen alle Datensätze, außer diejenigen, die mit "Vertraulich" oder "Intern" gekennzeichnet sind

- Datensätze ohne Tags oder mit anderen Tags sind sichtbar

Verwaltung benutzerdefinierter Rollen

Die Erstellung einer benutzerdefinierten Rolle in Blue ist ein optimierter Prozess, der darauf abzielt, die Projektabläufe zu verbessern. Um zu beginnen, geben Sie einfach einen beschreibenden Namen und, falls erforderlich, eine kurze Beschreibung für die Rolle an, um deren Zweck und Umfang festzulegen. Anschließend wählen Sie aus einer Reihe von Berechtigungen, die auf die Verantwortlichkeiten der Rolle innerhalb des Projekts zugeschnitten sind. Diese Berechtigungen bestimmen, was Benutzer in dieser Rolle anzeigen, bearbeiten oder löschen können, und könnten den Zugriff auf bestimmte Projektaktivitäten, Formulare und benutzerdefinierte Felder umfassen. Durch die Festlegung dieser Berechtigungen stellen Sie sicher, dass die Rolle mit den richtigen Werkzeugen und Zugriffslevels ausgestattet ist, um effektiv zum Projekt beizutragen.

Implementierung benutzerdefinierter Rollen

Nachdem Sie eine benutzerdefinierte Rolle erstellt haben, können Sie diese dann einzelnen Personen oder Gruppen innerhalb Ihres Projekts zuweisen. Dieser Zuweisungsprozess ist entscheidend, da er den Teammitgliedern einen definierten Satz von Fähigkeiten und Einschränkungen gibt, die mit den betrieblichen Anforderungen des Projekts übereinstimmen. Es ist eine Möglichkeit, die Datenverwaltung durchzusetzen, die Aufgabenverteilung zu optimieren und die Projektsicherheit aufrechtzuerhalten. Durch die Implementierung dieser benutzerdefinierten Rollen können Sie sicherstellen, dass jeder Benutzer in einer kontrollierten Umgebung arbeitet, mit Berechtigungen, die ihre Beteiligung und Bedürfnisse widerspiegeln, und letztendlich das Projekt mit Präzision und Klarheit in Richtung seiner Ziele vorantreiben.